最新消息與公告

最新消息與公告

辦理本校113年網路交換器與無線網路基地台採購案,逐年汰換本校老舊網路設備,經簽畢續辦後續開標、設備更換、安裝設定、驗收相關作業。

為進行資安弱點補強作業,3月9日及3月19日分別進行iNTUE校務系統測試網站及正式網站之伺服器主機作業系統安全性升級與應用工具版本更新。

如有iNTUE校務系統相關問題請將網頁畫面截圖(或以手機拍照)E-Mail至mlchen5g@mail.ntue.edu.tw,或電洽本中心校內分機:82905、82901、83461、83404。

3月份召開2場次「113年全校各單位資安業務推動明會」,請各單位資安窗口同仁完成資訊資產盤點(含物聯網設備)、資訊系統開發(維護)時資安規範應納入合約、資安通識教育資通安全弱點通報機制(VANS)等資安業務。

113學年度志工招募,招聘對象為本校大學部或研究生同學。招募作業於5月6日受理截止。

電腦專欄

電腦專欄

圖片來源:Jean-Philippe Delberghe on Unsplash

Google上周宣布將在今年內關閉付費服務Google One中的VPN功能。 Android Authority首先報導,Google周五以電子郵件通知Google One用戶今年內的服務變更。Google並向9to5Google證實此事。 Google VPN原本包含在寬頻服務Google Fi,2020年納入付費服務Google One中。這項服務免費提供給選用2TB Google Drive以上的用戶,2022年Pixel 7推出時也內含免費的VPN。Google One的VPN服務原本只提供給Google One進階版用戶,去年全面提供給基本版在內的所有用戶。 Google對媒體表示,公司將重新聚焦,以支援「最有需求的Google One功能」。 不過,Google VPN服務仍然會持續提供給Pixel 7以上的用戶。Pixel 8改為內建VPN,而且Google說明7、7 Pro、7a及Fold機種也將在6月更新,改為內建VPN,不再需要安裝Google One App。此外,寬頻服務Google Fi的VPN也仍然持續。 Google VPN之前引發一些爭議。有用戶發現,從去年底開始,Google VPN會將Windows及Mac電腦VPN的DNS設定,自動變更為Google DNS伺服器(8.8.8.8),不論用戶原有設定為何,而且即使關閉甚至刪掉Google VPN,都無法改掉Google設定。Google年初承諾改善,但似乎到上周問題仍未解決。

圖片來源:

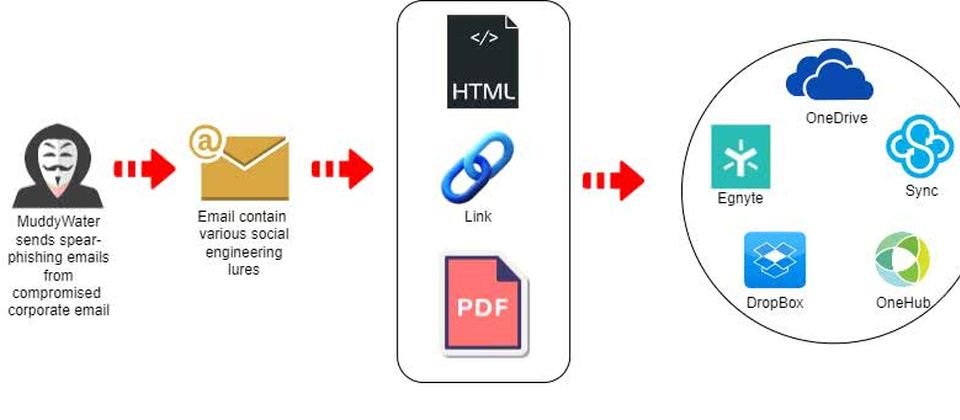

伊朗恐怖組織哈馬斯週末對以色列發空襲,300架自殺式無人機、巡弋飛彈、彈道飛彈從伊朗發射,襲擊耶路撒冷,以及以色列南部尼格夫沙漠、北部的戈蘭高地,但在此之前,伊朗駭客也增加對以色列企業組織的網路攻擊強度。 根據資安業者Proofpoint對於伊朗駭客組織MuddyWater的攻擊行動揭露的細節,另一家資安業者Deep Instinct進一步分析,發現這些駭客濫用被駭的以色列公司電子郵件系統,寄送帶有PDF附件的郵件,這些PDF檔案含有Dropbox、OneDrive、Egnyte等雲端服務的連結,但其中一個新網域是過往這組人馬未曾使用,而引起Deep Instinct的研究人員注意。 他們對此進行分析,發現這個網域疑似與以色列高等教育機構有關,經調查MuddyWater透過外流的電子郵件帳號,將相關連結傳送至salary.egnyte[.]com,當中有與kinneretacil.egnyte[.]com相關的連結,研究人員推測,對方很可能利用Kinneret的電子郵件帳號來散布連結,或是透過獎學金的名義攻擊教育機構,誘騙收信人依照指示安裝遠端管理工具Atera,從而對其電腦進行控制。研究人員發現,這些駭客採用了新的攻擊框架DarkBeatC2,用於架設Tactical RMM的管理控制臺,很有可能藉此對受害電腦部署勒索軟體。 從攻擊者使用的網路釣魚攻擊來看,手法並未出現太多特殊之處,不只誘餌是相當常見的PDF檔案,部分濫用的雲端服務雖然在臺灣多數人並不熟悉,但與先前該組織的攻擊行動所採用的幾乎相同。至於最終用來控制受害電腦的合法遠端管理軟體Atera,也曾在多起攻擊行動出現。但值得留意的是,這些駭客借助其他駭客軟體供應鏈攻擊成果,從而製造來源看似可信的釣魚信。 研究人員提及,上述提及對方針對的教育機構,是以色列軟體業者Rashim的客戶,而另一個組織Lord Nemesis曾對該公司下手,發動供應鏈攻擊,而很有可能取得這些教育機構的相關資料,並提供MuddyWater運用。由於該組人馬是另一個伊斯蘭革命衛隊(IRGC)資助的駭客組織Mint Sandstorm的旗下團體。換言之,這起攻擊行動應該與伊朗當局有所關連。

計中資訊

計中資訊

電 話:02-6639-6688 分機83404

地 址:臺北市和平東路2段134號

計算機與網路中心 版權所有