最新消息與公告

最新消息與公告

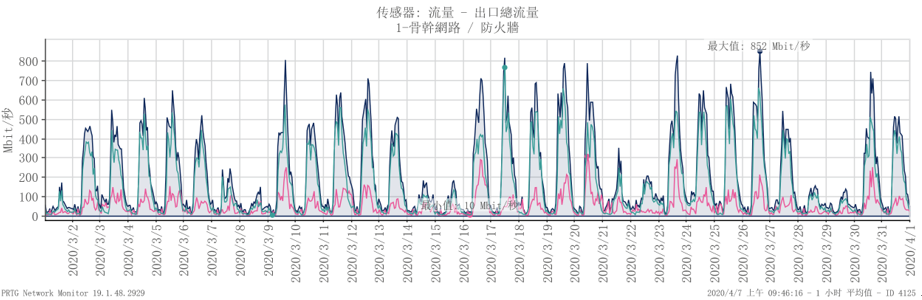

協助採購本校防疫期間使用之熱像儀,排解網路及設備設定相關問題,並辦理多場教育訓練讓同仁學習操作。

電腦專欄

電腦專欄

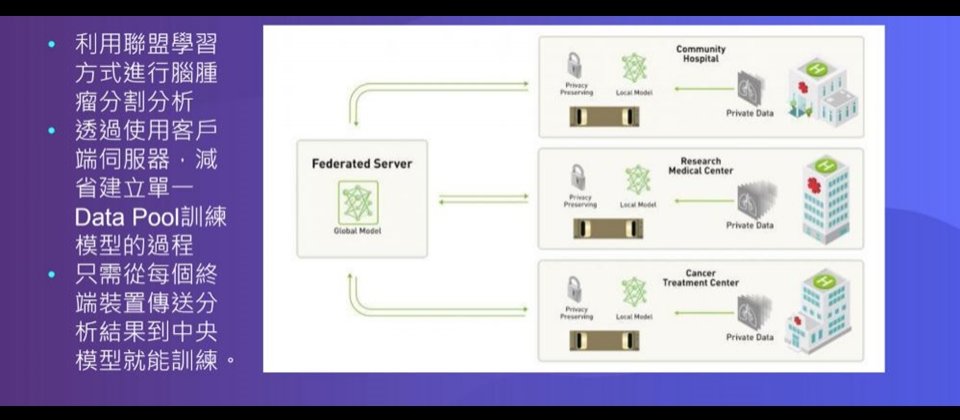

圖片來源:https://venturebeat.com/2019/10/13/nvidia-uses-federated-learning-to-create-medical-imaging-ai/

面對武漢肺炎(COVID-19)疫情延燒,各國紛紛祭出封城令和居家隔離政策。但是,對於須看護照料或獨自居住的長者,要如何掌握他們的健康狀態、又不侵犯隱私呢?Appier首席人工智慧科學家孫民在一場線上會議上分享,聯合學習(Federated Learning)將是AI遠距照護的關鍵。 這幾個月來,出現越來越多AI抗疫應用,比如利用電子病歷建置AI風險預測模型,從醫療服務利用率、住院率等篩選出高風險族群,搶先一步來預防;又或是,透過確診患者的胸腔X光片或電腦斷層掃描(CT)影像,來訓練一套肺炎輔助判讀AI模型,加速醫師找出病灶。但要將各地、各分院或甚至是大量手機上的醫療資料集中,光是回傳過程就得層層加密才能避免遭攔截而外流,或得符合各國當地隱私法規要求而窒礙難行。聯合學習成了不少AI應用兼顧隱私和大規模集中訓練的關鍵。 師承Google雲端前首席科學家李飛飛的孫民,就以他老師近期成果來舉例,如何不回傳個別資料兼顧隱私,又來持續優化AI模型的關鍵。 李飛飛最近分享了一項AIoT遠距照護應用,就是要用聯合學習來突破這個挑戰。這套AIoT系統,整合了攝影鏡頭、深度感測器、熱感測器,日後還要整合穿戴式感測器等,第一階段,蒐集了一批前三種裝置的數據後,由醫療專家和AI團隊來分析、標註,先訓練出初步AI模型,可用來辨識長者的睡眠、飲食、呼吸等行為模式。第二步,接著將AI模型部署到家中裝置,直接在裝置端進行行為辨識和預警。但挑戰是,大量部署時在感測器所收集的資料屬於個資隱私,無法回傳,若繼續採用監督式學習,就無法進一步優化模型。於是,李飛飛團隊計畫用非監督的聯合學習,讓模型在個別裝置上,直接利用新數據來更新、訓練。 三大關鍵來兼顧隱私和持續回傳資料優化AI模型 孫民解釋,聯合學習具備了三個特色,也就是遷移學習(Transfer Learning)、分散式訓練(Distributed Training),還有把關資料安全的差分隱私(Differential Privacy)。 他以醫療影像AI模型為例,假設有多個分院想建置腦腫瘤電腦斷層掃描影像判讀的AI,團隊可透過遷移學習,收集各分院的醫療影像,訓練出母模型後,再部署到各分院,利用各分院資料來訓練各自的子模型。 接著,為減少資料傳輸的時間和成本,團隊可在各分院,利用分散式訓練,以自行產生的數據來訓練子模型,不需將所有資料回傳至母模型端。此外,分散式訓練的優點,就是「可大規模擴展至端點數千臺裝置,」也因此非常適合大規模應用,比如金融或虛擬助理。 只做到分散架構還不夠,「雖然分散式訓練不必將訓練資料回傳,但還是要定期上傳模型統計值。」孫民指出,有心的駭客會利用這一點,從統計值中推估出特定原始資料。 為解決這類資安隱憂,聯合學習還加上了差分隱私這個機制。差分隱私能在回傳的統計值中,增添雜訊(Noise),讓駭客無法推敲出特定個資,同時又不影響模型表現。「Nvidia也利用聯合學習的優勢,在去年與倫敦國王學院聯手,進行醫療影像AI的訓練和部署專案,」他說。 聯合學習集這三大優點於一身,不只能執行省成本的分散式訓練,還能確保資料安全,符合日間嚴謹的各自規範。面對因疫情而進行居家隔離的獨居長者,也許能透過聯合學習加持的AIoT遠距照護,來掌握健康情況,同時又保障隱私。 不只遠距照護領域,孫民今年初甚至預測,聯合學習會是未來5年的熱門AI技術。

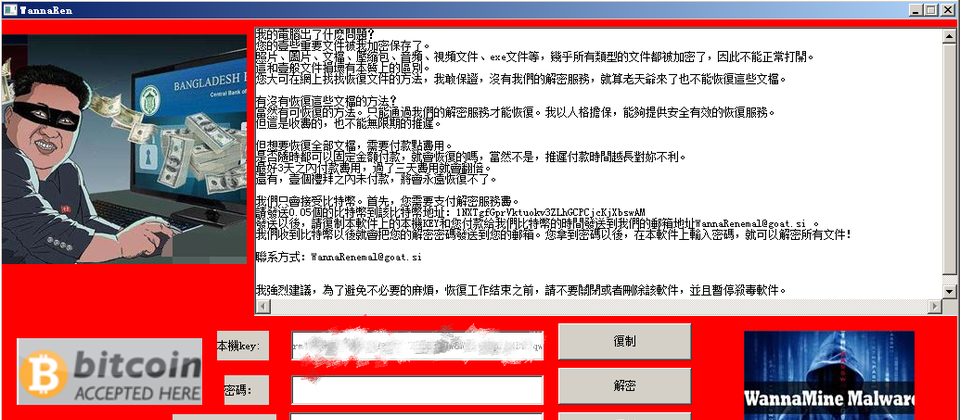

圖片來源: 火絨安全

近年來許多採用勒索軟體發動網路攻擊的駭客,紛紛改以企業或是特定的組織下手,減少亂搶打鳥的策略,以增加能夠得到贖金的機率。然而,難道一般的個人使用者可以鬆了一口氣,不再需要防範勒索軟體了嗎?恐怕答案是否定的。最近在中國卻傳出有許多使用者到論壇反應,他們的電腦中了一款名為WannaRen的勒索軟體病毒,駭客加密電腦裡的檔案後,要求他們支付0.05個比特幣來換取解密金鑰。當地的資安廠商表示,這起攻擊事件的手法,是該國的駭客組織模仿3年前的WannaCry勒索軟體事件,濫用美國國家安全局開發的永恆之藍(EternalBlue)漏洞工具,並且透過軟體下載網站來散播勒索軟體病毒。 值得留意的是,WannaRen僅有在中國引發高度關切,其他國際級資安業者大多並未特別揭露其細節。由於臺灣與中國之間的往來相當密切,先前群創光電傳出辦公室電腦遭受攻擊之際,外界便有人猜測,極有可能是電腦感染了WannaRen,不過,群創光電並未證實,他們是否面臨的就是這種攻擊手法。再者,國內揭露此事件的媒體不多,電腦王阿達算是最早報導此事的媒體之一,雖然WannaRen已有解密工具,但是根據火絨安全與奇虎360兩家防毒業者的分析,其造成的影響也相當嚴重,我們也需要留意這個勒索軟體是否會散播到臺灣。 事件發生的經過,是大約於4月5日下午開始,多名中國網友在360社區、火絨安全論壇,以及百度貼吧等討論版,表示自己或朋友的電腦中了WannaRen勒索軟體病毒,檔案需要解密工具來復原。隨後當地的其他網友也加入討論,有些人表示,他們使用的防毒軟體無法偵測到WannaRen,也有人指出,他們的電腦突然就出現檔案被加密且要支付贖金的視窗,驚覺自己的電腦也中了這個勒索軟體,但他們既沒有下載檔案,也並未瀏覽來路不明的網站。 不過,整起攻擊事件受到中國當地的網友與媒體關切多日之後,事情有了180度大轉變。4月9日,有一名使用火絨防毒軟體的受害用戶,由於支付贖金後檔案沒有復原,嘗試向駭客請求解密方法,竟意外收到宣稱是解密金鑰的回覆,駭客也要求該名受害者轉交給資安公司。火絨安全公司收到後,驗證金鑰確實能解密後便將其公布,讓其他的防毒廠商能一起製作對應的解密工具。 當地常見的軟體下載網站成駭客發動攻擊管道 至於WannaRen的攻擊途徑為何?火絨安全公司認為,駭客應該是透過軟體下載網站來散布。他們發現到一個名為西西軟件園的下載網站上,所提供的Notepad++開源記事本軟體,遭到了竄改,夾帶了具有與WannaRen相同特徵的惡意軟體,因此該公司研判,這種提供各式電腦軟體的下載網站,成為駭客偷渡勒索軟體的管道。因此,他們也呼籲使用者,要從官方網站來下載所需的應用程式。 對於手法上的解析,資安公司陸續發現,WannaRen不只是加密檔案,向受害者勒索,還會暗中挖礦謀利。火絨安全與奇虎360安全中心皆指出,WannaRen在成功滲透到電腦之後,會像WannaCry執行檔案加密,並且透過永恆之藍漏洞,擴散到其他電腦,同時向受害者要求支付贖金。但除此之外,WannaRen是使用PowerShell腳本來下載攻擊工具,而且還納入了文件索引軟體Everything,藉由其中的HTTP檔案伺服器功能,方便攻擊者當作跳板,來散播惡意軟體到其他電腦。 雖然WannaRen與WannaCry的攻擊模式有共通之處,但是上述兩家當地防毒廠商表示,兩者之間沒有直接關連,並表示WannaRen的作者使用了中國非常熱門的易語言開發,應該是當地的駭客所為。奇虎360更進一步表示,幕後發動攻擊的駭客組織,就是名為「匿影」的中國駭客,這個組織過往藉由在受害電腦植入挖礦木馬,來暗中牟利,同時這個組織也相當擅長濫用永恆之藍這個漏洞,但可能是因為挖礦的獲利有限,使得他們改造攻擊工具,加入勒索軟體的功能,來直接向受害者來勒索贖金。

計中資訊

計中資訊

電 話:02-6639-6688 分機83404

地 址:臺北市和平東路2段134號

計算機與網路中心 版權所有